La sicurezza informatica: minacce, attacchi e principi fondamentali

Slide di Informatica sulla sicurezza informatica, definendone i principi e le minacce. Il Pdf esplora le diverse tipologie di attacchi, distinguendo tra minacce umane e naturali, e introduce l'acronimo CIA (Confidentiality, Integrity, Availability) come pilastro della sicurezza dei dati e dei sistemi.

Mostra di più26 pagine

Visualizza gratis il Pdf completo

Registrati per accedere all’intero documento e trasformarlo con l’AI.

Anteprima

La sicurezza informatica

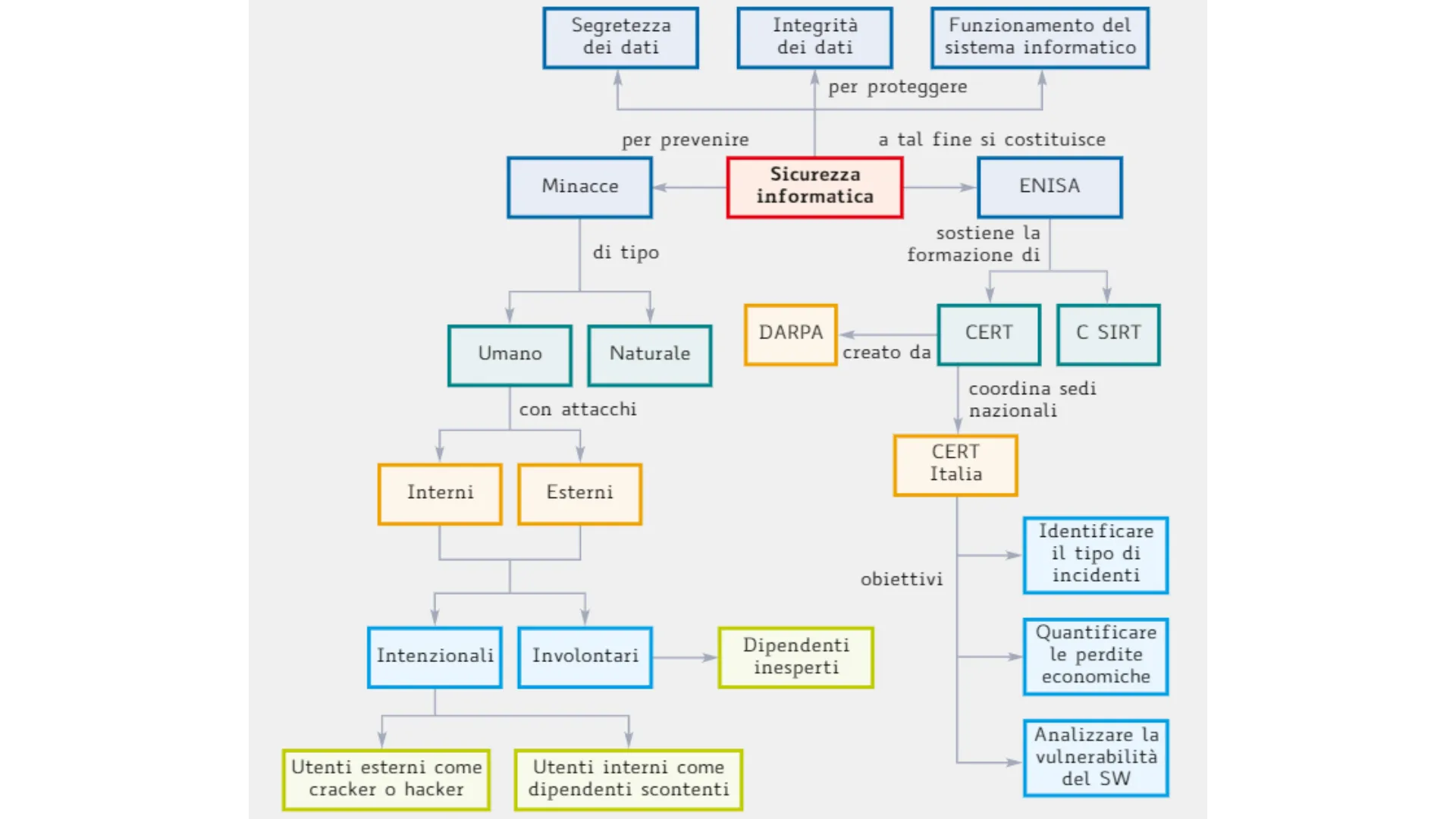

Questa foto di Autore sconosciuto è concesso in licenza da CC BY-NDSegretezza dei dati Integrità dei dati Funzionamento del sistema informatico per proteggere per prevenire a tal fine si costituisce Minacce Sicurezza informatica ENISA sostiene la formazione di di tipo DARPA creato da CERT C SIRT Umano Naturale coordina sedi nazionali con attacchi CERT Italia Interni Esterni Identificare il tipo di incidenti obiettivi Intenzionali Involontari Dipendenti inesperti Quantificare le perdite economiche Utenti esterni come cracker o hacker Utenti interni come dipendenti scontenti Analizzare la vulnerabilità del SWLe minacce all'informazione La risorsa più importante di ogni organizzazione è l'informazione: grazie all'informazione, le aziende operano sui mercati, prendono decisioni tattiche e strategiche, si scambiano dati e do- cumenti; quindi, la gestione delle informazioni, svolge un ruolo determinante per la sopravvivenza delle organizzazioni.

Le informazioni devono pertanto essere protette, dato che sono molteplici le cause che potrebbero comprometterle mettendo in pericolo anche l'intera vita della azienda.Minacce naturali

- sono dovute a calamità imprevedibili quali tempeste, inondazioni, fulmini, incendi e terremoti, praticamente impossibili da impedire e prevenire

. anche gli atti vandalici, le sommosse popolari, le guerre e gli attacchi terroristici (imprevedibili) Locali protetti Gruppi di continuità o generatori elettrogeni

> Periodico salvataggio dei dati Misure preventive di disaster recovery (legge N. 196/2003)Minacce umane Sono dovute a soggetti che hanno interessi personali ad acquisire le informazioni di un'azienda o a limitarne l'operatività attacchi interni (dipendenti scontenti o malintenzionati)

: Carpire informazioni (conoscono sistema informativo e sistemi di sicurezza, sono in possesso delle autorizzazioni di accesso) Inserire virus, trojan horse, worm che provocano anomalie di funzionamento Inserire spyware che trasmettono informazioni verso l'esterno Inserire una backdoor (punto di accesso verso l'interno)Minacce umane attacchi esterni (per danneggiare)

** Packet sniffing (intercettano i dati e individuano password/dati riservati) : IP spoofing / shadow server (qualcuno si sostituisce a un host) Connection hijacking / data spoofing (si inseriscono / modificano i dati durante il transito in rete) Denial-of-service (DOS) e distributed DoS (si impedisce il funzionamento di un servizio) N.B. NON hacker ma crackerMinacce umane Attacco dimostrativo criminale Attacco criminale passivo attivoMinacce umane Attacchi attivi

- Intercettazione

- Sostituzione di un host

- Produzione (sabotaggio)

- Virus

- Worm

- Denial of service

- E-mail bombing

. Spamming infettoSicurezza informatica Con sicurezza informatica si indica l'insieme dei prodotti, dei servizi, delle regole organizzative e dei comportamenti individuali che proteggono i sistemi informatici di un'azienda. Ha il compito di pro- teggere le risorse da accessi indesiderati, garantire la riservatezza delle informazioni, assicurare il fun- zionamento e la disponibilità dei servizi a fronte di eventi imprevedibili. La sicurezza informatica viene spesso indicata anche con l'acronimo CIA, dalle iniziali di Confidentiality, Integrity, Availability, dove i primi due ter- mini si riferiscono ai dati mentre il terzo al sistema:

- data confidentiality: mantenere la segretezza dei dati;

- data integrity: evitare che i dati vengano alterati;

- system availability: garantire che il sistema continuerà a operare.Sicurezza informatica autenticazione autorizzazione riservatezza disponibilità integrità paternitàSicurezza nei sistemi informativi distribuiti L'obiettivo di base è quello di garantire al sistema il principio minimo di sicurezza, che consiste nella protezione dagli attacchi passivi e nel riconoscimento degli attacchi attivi. I "pilastri" su cui si fonda la sicurezza sono essenzialmente tre:

- prevenzione (avoidance), mediante protezione dei sistemi e delle comunicazioni (crittografia, firewall, VPN ecc.);

- rilevazione (detection), mediante il monitoraggio e il controllo degli accessi tramite autenticazione con password e certificati;

- investigazione (investigation), con l'analisi dei dati, il controllo interno grazie al confronto e alla collaborazione degli utenti ecc.Prevenzione Crittografia (riservatezza e integrità dei dati) Autenticazione degli utenti (autenticità e paternità delle informazioni) Connessioni TCP sicure mediante SSL (integrità dei dati e riservatezza delle comunicazioni) Firewall (difesa perimetrale della rete) Reti private (uso esclusivo) Reti private virtuali (VPN)Autenticazione Codifica Accesso al PC Autenticazione dell'utente Sicurezza Cifratura Accesso alla rete mediante qualcosa Che conosce Che possiede Di personale Passphrase Password Carte fisiche o elettroniche Dispositivi hardware Dati biometrici serve perAutenticazione forte Elenchiamo di seguito gli strumenti che permettono una autenticazione forte e quindi certa:

- accesso logico (password e passphrase);

- OTP (One-Time Password);

- smart card e token USB;

- impronte digitali;

- sistemi biometrici per il controllo degli accessi fisici;

- firma digitale e posta certificata;

- single sign on.Firma digitale Autenticità Validità caratteristiche attestare Integrità Firma digitale Veridicità Documento digitale Non ripudio Paternità metodi di autenticazione Qualcosa che sai Qualcosa che hai Qualcosa che sei Password Carte fisiche o elettroniche Dati biometriciFirma digitale Crittografare un messaggio completo può risultare a volte troppo dispendioso e richiedere tempi molto lunghi; spesso, inoltre, non serve la segretezza, ma basta l'autenticazione e la certezza che il messaggio non venga modificato. In questi casi, è sufficiente che il messaggio venga "imbustato" all'interno di un "contenitore digitale" che prende il nome di firma digitale e che, oltre a permettere di riconoscere se il documento stesso è stato modificato o meno dopo l'apposizione della firma, è soprattutto in grado di attestare la va- lidità, la veridicità e la paternità di un documento elettronico: quindi, grazie a essa, è possibile risalire con certezza all'identità del firmatario. N.B. firma elettronica e firma digitale non sono sinonimiFirma elettronica La firma elettronica è una espressione generica priva di qualsiasi valenza tecnico-giuridica e fa ri- ferimento a qualsiasi tecnica finalizzata all'autenticazione elettronica che consenta di associare dati ad altri dati, come per esempio la firma a un documento. I metodi di autenticazione elettronica utilizzati per le firme elettroniche possono essere raggruppati in tre categorie, e si avvalgono di:

- "qualcosa che sai" (password);

- "qualcosa che sei" (dati biologici);

- "qualcosa che hai" (una tessera magnetica o una smart card).Firma digitale La firma digitale è l'equivalente informatico di una tradizionale firma autografa apposta su carta e possiede le seguenti caratteristiche:

- autenticità, garantisce cioè l'identità del sottoscrittore;

- integrità, assicura cioè che il documento non sia stato modificato dopo la sottoscrizione;

- non ripudio, attribuisce cioè piena validità legale al documento, che non può essere ripudiato dal sottoscrittore. La firma digitale si riferisce quindi a uno specifico tipo di firma elettronica, e cioè a quello che utilizza il sistema di crittografia a doppie chiavi asimmetriche, una pubblica e una privata. La firma digitale consente:

- la sottoscrizione di un documento informatico;

- la verifica, da parte dei destinatari, dell'identità del soggetto sottoscrittore;

- la certezza che l'informazione contenuta nel documento non sia stata alterata.Il certificato digitale Il certificato digitale, contenuto nella smart card del titolare e firmato digitalmente dal certificatore, è un documento digitale che contiene i seguenti dati:

- dati del proprietario, tra cui nome, cognome e data di nascita del titolare e la sua chiave pub- blica;

- dati del certificato, tra cui la data di scadenza e il numero di serie del certificato;

- dati della Certification Authority, ovvero la ragione sociale del certificatore, il codice identifi- cativo del titolare presso il certificatore e la firma digitale. Il certificato è un piccolo file contenente informazioni essenziali per la verifica della firma, e cioè:

- il nome e il codice fiscale dell'utente titolare (p. es. Mario Rossi);

- il nome dell'azienda di appartenenza, se applicabile;

- il nome dell'ente certificatore;

- la data di inizio e la data di fine validità;

- la chiave pubblica del titolare;

- altre informazioni di servizio.La posta Elettronica Certificata (PEC) La Posta Elettronica Certificata (detta anche posta certificata o PEC) è un sistema di comunicazione simile alla posta elettronica standard, con in più al- Pec Casella ci posta Certificata cune caratteristiche di sicurezza e di certificazione della trasmissione che ren- dono i messaggi "garantiti", in modo che il mittente sia univocamente definito e conosciuto: un documento inviato con la PEC assume il medesimo valore le- gale di una raccomandata con avviso di ricevimento (ricevuta di ritorno). Le caratteristiche e il valore legale della PEC sono stati definiti nel D.P.R. 11 febbraio 2005 n. 68 e nei due documenti tecnici collegati, dove sono indicate le regole per la formazione, la trasmis- sione e la validazione della posta elettronica certificata. Una trasmissione può essere considerata come posta certificata solo se le caselle del mittente e del destinatario sono entrambe caselle di posta elettronica certificata. A I gestori di posta certificata sono obbligati a mantenere registrati tutti i principali eventi che riguardano la trasmissione per 30 mesi, da fornire come prova da parte degli interessati, e devono avere la ac- cortezza di mantenere il proprio orologio "allineato" con gli istituti ufficiali che garantiscono l'ora esatta, in modo che tutte le transazioni (invii, ricevute, buste, ... ) contengano sempre l'ora esatta.