Sicurezza informatica per apparati di rete e crittografia RSA

Documento dall'Università sulla sicurezza informatica per gli apparati di rete e di sicurezza delle reti più note. Il Pdf, di Informatica e per l'Università, esplora i fondamenti della sicurezza informatica, coprendo sicurezza fisica, logica e perimetrale, con un focus su firewall, IDS/IPS, content filtering, VPN, crittografia asimmetrica (RSA) e firma digitale.

Mostra di più17 pagine

Visualizza gratis il Pdf completo

Registrati per accedere all’intero documento e trasformarlo con l’AI.

Anteprima

Sicurezza delle comunicazioni elettroniche

Le comunicazioni elettroniche possono essere intercettate e i dati in esse contenuti copiati o modificati. L'intercettazione può assumere diverse forme, dall'accesso fisico alle linee della rete (ad es. intercettazioni telefoniche) alla sorveglianza delle radiotrasmissioni. I punti più vulnerabili e sensibili ad un'intercettazione del traffico sono i punti di gestione e di concentrazione della rete come, nel caso della comunicazione tramite Internet: i router, i gateway, i commutatori e i server di rete.

Sicurezza dei sistemi informativi

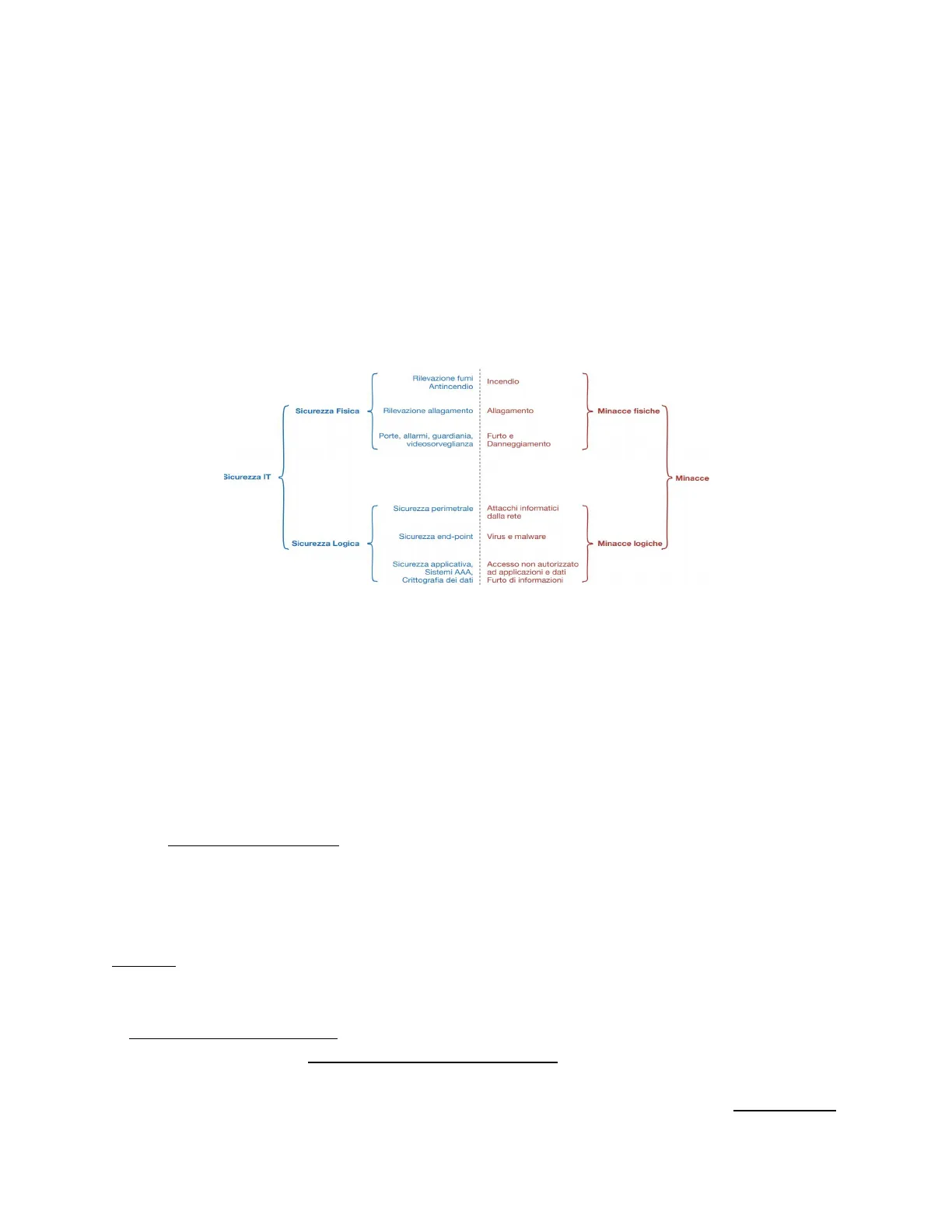

La sicurezza si occupa di predisporre contromisure idonee a contrastare minacce di tipo "fisico" e di tipo "logico": le prime riguardano l'integrità dei sistemi (computer, reti, ecc.), le altre riguardano minacce e contromisure di tipo software.

Rilevazione fumi Antincendio Incendio sicurezza Fisica 2 Rilevazione allagamento Allagamento Minacce fisiche Porte, allarmi, guardiania, videosorveglianza Furto e Danneggiamento Sicurezza IT Minacce Sicurezza perimetrale Attacchi informatici dalla rete Sicurezza Logica Sicurezza end-point Virus e malware Minacce logiche Sicurezza applicativa, Sistemi AAA, Crittografia dei dati Accesso non autorizzato ad applicazioni e dati Furto di informazioni

- La sicurezza fisica del sistema informativo riguarda prevalentemente: - sicurezza dell'edificio che ospita il sistema informativo; - controlli di accesso delle persone all'edificio; - sistemi anti-incendio e anti- allagamento; - sistemi di business continuity e di disaster recovery (ad esempio gruppi di continuità elettrica e procedure di spegnimento sicuro dei sistemi in caso di prolungata assenza di energia elettrica; sistemi di climatizzazione dei locali CED al fine di garantire la corretta temperatura di esercizio dei sistemi; sistemi di ridondanza elettrica, di componenti hardware informatiche, di connessione di rete ; piano di ripristino dei sistemi e delle attività in locali diversi e distanti da quelli del "sito primario" in caso di disastro ("sito secondario" o "sito di disaster recovery"))

- Sicurezza logica di un sistema informativo: Sicurezza perimetrale, Sic.zza degli end-point e Sicurezza applicativa.

Sicurezza perimetrale

l'insieme degli strumenti e delle tecniche utilizzate per impedire accessi non autorizzati alla rete aziendale dall'esterno o attacchi informatici che possano compromettere l'erogazione di servizi. In questo ambito le contromisure sono strumenti che analizzano i pacchetti che viaggiano in rete bloccando quelli sospetti o attivando degli allarmi in loro presenza. Obiettivo: - rendere accessibili dalla rete esterna i servizi offerti dal sistema informativo aziendale; - proteggere il sistema informativo (e i suoi dati) da accessi non autorizzati dall'esterno; - contrastare attacchi informatici condotti attraverso la rete (DOS/DDOS, port scanning, spoofing, ... )

Sicurezza perimetrale: firewall

Il principale strumento di sicurezza perimetrale è il Firewall. È un computer dotato di due o più interfacce di rete e svolge il ruolo di gateway tra due o più reti e gestisce le regole che determinano il traffico che può passare da una rete ad un'altra. Tipicamente collega tre reti distinte: - la rete esterna,fuori dal perimetro del sistema informativo aziendale (es .: la rete Internet); - la rete interna, la rete aziendale vera e propria, a cui sono connessi gli end-point degli utenti interni. Questa rete generalmente non è accessibile dall'esterno, ma i nodi di questa rete possono aprire connessioni verso nodi della rete esterna su alcuni protocolli applicativi e verso alcuni indirizzi esterni; - la rete DMZ (demilitarized zone), la rete del sistema informativo aziendale a cui sono connessi gli host che erogano servizi verso l'esterno e che quindi devono essere accessibili dalla rete esterna (mail server, web server, DNS, ecc.) Processo operativo: - Valutazione della direzione del traffico (rete sorgente, rete destinazione) e selezione delle policy di sicurezza impostate; - Valutazione della raggiungibilità dell'indirizzo di destinazione (eventualmente tramite NAT) dall'indirizzo di origine; - Valutazione della raggiungibilità della porta TCP/UDP del server richiesta dal client sulla base delle policy di sicurezza impostate; - Attivazione della connessione, oppure "drop" del pacchetto.

Sicurezza perimetrale: IDS / IPS

- I sistemi IDS (intrusion detection system) sono apparati hardware o programmi software dedicati ad analizzare il traffico di rete in ingresso per rilevare sequenze di dati che siano riconoscibili come accessi non autorizzati dall'esterno; - I sistemi IDS si basano sull'applicazione di regole euristiche per stabilire se una connessione è illecita, un tentativo di intrusione (riuscito) non autorizzato. - I sistemi IPS (intrusion prevention system) sono, al contrario, sistemi che, analizzando il traffico di rete, identificano un tentativo di intrusione dall'esterno non autorizzato e non ancora eseguito e lo bloccano (drop del pacchetto di rete). Ad esempio i sistemi IDS e IPS sono in grado di identificare (IDS) e di bloccare (IPS) un port scan dalla rete esterna Spesso questi dispositivi sono una componente implementata nel software del Firewall.

Sicurezza perimetrale: Content Filtering e Proxy Server

- Un proxy server è una componente (hardware o software) che riceve richieste dalla rete interna (tipicamente HTTP/HTTPS), modifica i pacchetti IP impostando come indirizzo IP client il proprio indirizzo esterno, ed inviando il pacchetto a destinazione; la risposta del server viene così ricevuta dal Proxy Server che provvede a girarla al client. Lo scopo di un proxy server (ad esempio un HTTP proxy) è quello di: - rendere accessibile una risorsa esterna anche tramite un client con un indirizzo privato - non stabilire una connessione di rete diretta tra client (interno) e server (esterno): la connessione è intermediata dal proxy in modo del tutto trasparente per i due interlocutori - rifiutare connessioni verso siti presenti in una black list gestita nella configurazione del proxy (es .: siti pornografici, siti di "fishing", siti i cui contenuti contravvengono all'etica aziendale, ecc.) - Un content filter è una sorta di proxy che attua le proprie regole di raggiungibilità o irraggiungibileà di un sito, sulla base del contenuto presente nel traffico di rete dall'esterno verso l'interno. Anche un sistema antivirus o antispam installato su un mail server, è una sorta di content filter: entra nel merito del contenuto delle mail e stabilisce se trasmetterle o eliminare dalla coda.

Sicurezza perimetrale: VPN - Virtual Private Network

Una VPN è una connessione di rete privata basata su una infrastruttura di trasporto pubblica (es .: Internet) La VPN è basata su due componenti, gli end-point della VPN, che svolgono il ruolo di gateway per il traffico che passa da un nodo all'altro della rete:- l'end-point VPN della rete a cui è connessa la sorgente della trasmissione, riceve i pacchetti destinati ad un computer connesso all'altro capo della VPN, li cifra con una chiave nota all'altro endpoint e lo inviano - l'end-point VPN della rete a cui è connesso l'host di destinazione, riceve il pacchetto cifrato, lo decifra e lo inoltra all'indirizzo di destinazione In questo modo il traffico che passa sulla rete pubblica è cifrato e, se anche venisse intercettato da un attaccante, non sarebbe facile decifrarne il contenuto La rete VPN può essere di tre tipi:

- VPN site-to-site: due nodi delle due reti (siti) che devono comunicare in VPN (es .: due filiali della stessa azienda) sono end-point VPN; gli altri nodi della rete utilizzano la VPN in modo trasparente; VPN site-to-site (il terminatore VPN può essere realizzato dal firewall) VPN Internet End-Point VPN Firewall Firewall End-Point VPN

- VPN client-to-site: uno dei due end-point è un computer client, che deve connettersi alla rete aziendale in modalità sicura; sul client viene installato un software che svolge il ruolo di terminatore VPN; VPN client-to-site: il client è connesso ad una rete aziendale o direttamente alla rete pubblica e dispone di un client VPN che si occupa della cifratura del traffico scambiato con il terminatore VPN aziendale Software Client VPN VPN Sistema operativo client Internet Firewall End-Point VPN

- VPN client-to-client: la VPN viene stabilita via software (con due agent installati sui due computer) tra due computer client.

Sicurezza degli end-point

L'insieme degli strumenti e delle tecniche usate per proteggere i computer e gli altri dispositivi di tipo "end-point", ossia le foglie del grafo della rete informatica aziendale, costituite dai personal computer e dagli altri dispositivi connessi in rete. In questo ambito si opera attraverso apposite configurazioni del sistema operativo della macchina end-point (hardening della configurazione, cifratura dei volumi), attraverso l'aggiornamento software continuo, l'applicazione di patch di sicurezza e mediante l'installazione di software antimalware e anti-virus. La protezione delle postazioni di lavoro e dei server, i cosiddetti "end point" del sistema informativo aziendale, può essere attuata su quattro linee principali: - Hardening, aggiornamento continuo con patch; - Sistemi Antivirus; - Personal firewall; - Sistemi Data Loss Prevention.

- Hardening della macchina: consiste nella applicazione di configurazioni del software di base e del software applicativo che riducano il rischio di creare i presupposti per attacchi dall'esterno (es .: disabilitazione di servizi inutili o non utilizzati, impostazione di password non banali, definizione di profilidi autorizzazione per gli utenti della macchina che limitino la loro operatività, ecc.). Una componente fondamentale dell'hardening è l'installazione di tutte le patch di sicurezza disponibili per il software di base e per il software applicativo; l'impostazione di politiche di aggiornamento automatico continuo del sistema operativo delle postazioni di lavoro è una buona prassi.

- Software Antivirus. È buona norma installare su tutte le postazioni di lavoro un software antivirus. Sono programmi che analizzano in tempo reale il contenuto di file e programmi nel momento in cui questi vengono acquisiti dall'esterno (via mail, via trasferimento file dalla rete, mediante memoria di massa removibile, ecc.) e identificano dei pattern nelle sequenze di byte, riconducibili a quelle che caratterizzano software infettato da virus: quei programmi vengono eliminati o copiati in un'area del filesystem detta di "quarantena". Gli antivirus eseguono valutazioni euristiche basate sui pattern (le "firme" dei virus) aggiornati continuamente dai laboratori di ricerca e sviluppo dei produttori dei software antivirus: è buona norma quindi configurare il software antivirus per scaricare quotidianamente gli aggiornamenti delle firme dei nuovi virus scoperti dal produttore dell'antivirus

- Personal firewall. Come componente del sistema operativo sono spesso presenti dei software che consentono di attuare sul personal computer o sul server delle politiche di accettazione o di rifiuto di connessioni provenienti dalla rete, analoghe a quelle definite sui firewall. Questo genere di strumento non può sostituire un firewall vero e proprio perché per riuscire a valutare le richieste di connessione dall'esterno, la macchina deve comunque accettarle: pertanto il personal firewall non è in grado di evitare che la macchina end-point venga attaccata, ma può limitare in modo significativo la probabilità che l'attacco abbia successo.

- Sistemi di Data Loss Prevention (DLP). Sui personal computer, ma anche sui file server, sono presenti molte informazioni anche critiche o riservate, in forma "destrutturata": si tratta di dati importanti contenuti su documenti Microsoft Word, tabelle Microsoft Excel, documenti elettronici in formato PDF o Microsoft Powerpoint, ecc. (punto). La riservatezza, l'integrità e la disponibilità delle informazioni presenti sui file prodotti con strumenti di office automation, dipendono dalla consapevolezza dell'utente. I sistemi DLP arricchiscono il sistema operativo della macchina di funzionalità evolute di protezione delle informazioni non strutturate: - permettono di definire e di attuare policy di cifratura dei file; - policy di protezione da danneggiamenti; - policy per la condivisione dei file stessi (es .: impediscono la stampa o la condivisione via e-mail di documenti che rispettano un determinato formato o contengono specifici pattern riconducibili ad informazioni riservate, ecc.).

- End-point threat detection (EDR - End-point Detection and Response). Mediante programmi «agent» installati sui singoli end-point vengono analizzati parametri di funzionamento interno della macchina (processi attivi, utilizzo della CPU, utilizzo della rete, operatività sui file) al fine di rilevare operazioni potenzialmente anomale o che violano le policy di sicurezza definite centralmente. Gli agent sono in grado di intervenire sui processi e le funzionalità di basso livello della macchina per bloccare attività identificate come pericolose (es .: terminazione di processi, interruzione delle comunicazioni in rete, ecc.).

- Sistemi anti-malware, anti-SPAM e sandbox. Un veicolo di trasporto di programmi malware e di azioni di phishing è la posta elettronica. Sui sistemi di posta elettronica (mail server) vengono predisposti programmi anti-malware, antispam in grado di analizzare il contenuto di tutte le mail in entrata e in uscita e di bloccare quelle contenenti allegati potenzialmente dannosi. Il blocco di una determinata e-mail viene segnalata