Le reti di computer: concetti base e tipologie di connessione

Slide sulle reti di computer, modulo 1. Il Pdf è una presentazione didattica per l'università, in informatica, che esplora i concetti base delle reti, i PC standalone e le risorse locali, con diagrammi esplicativi sui canali di comunicazione full-duplex, half-duplex e simplex.

Mostra di più21 pagine

Visualizza gratis il Pdf completo

Registrati per accedere all’intero documento e trasformarlo con l’AI.

Anteprima

Le reti di computer

- Modulo 1

Paola Piergrossi

|

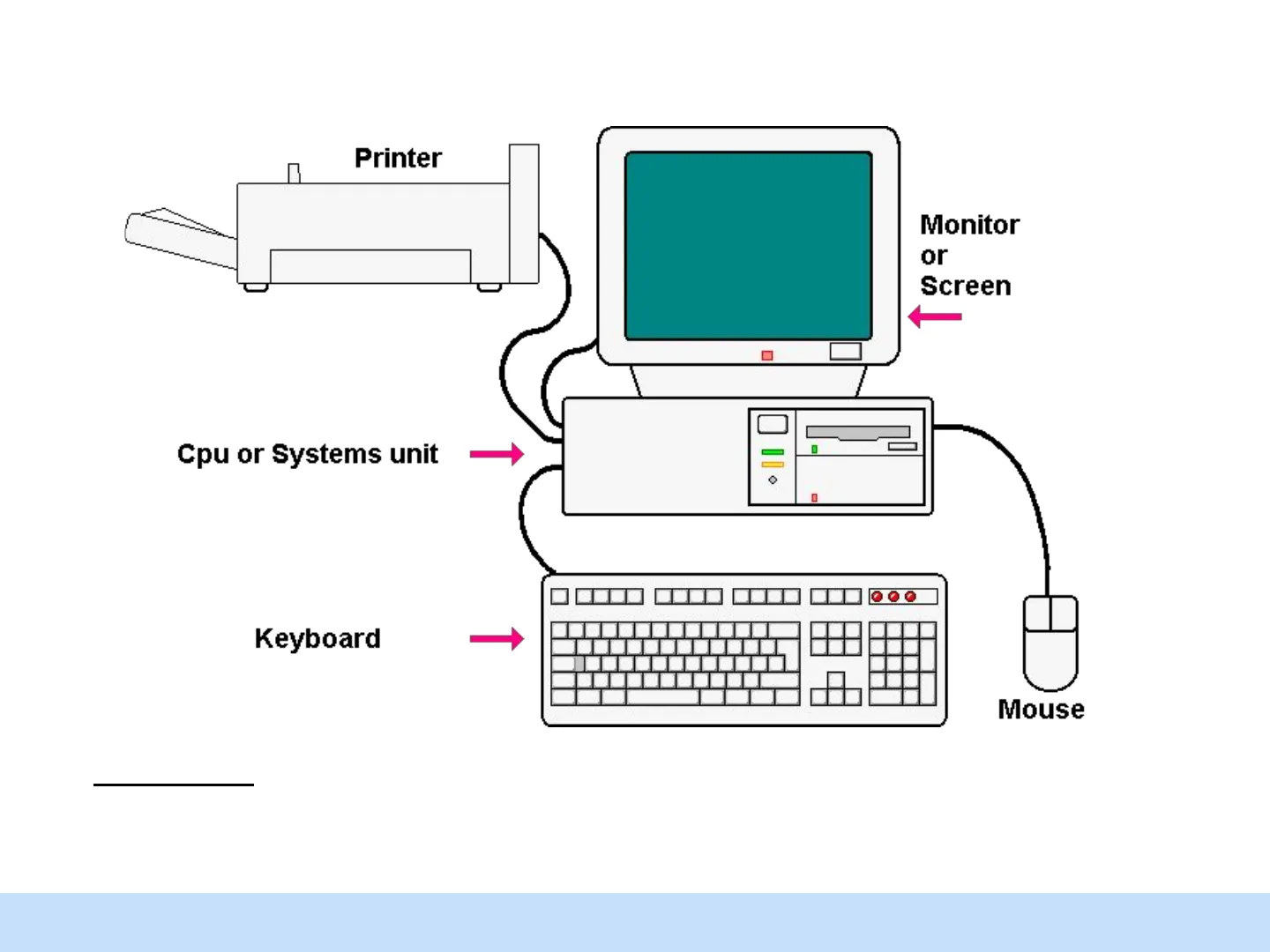

1Un pc standalone è un pc che non risulta collegato a nessuna rete. Le risorse locali non

risultano pertanto condivise con altri computer.

Printer

Monitor

or

Screen

-

Cpu or Systems unit

0

0

Keyboard

T

Mouse

Le risorse locali (fisiche!) sono i dispositivi connessi al computer come le memorie di

massa (esempio: hard disk, dvd, usb key, etc.) e le periferiche di I/O (esempio:

stampanti, tastiera, mouse, scanner, etc.).

Paola Piergrossi

Le reti di computer - Modulo 1 | 2Una RETE INFORMATICA è costituita da un insieme di

computer collegati tra loro ed in grado di condividere sia le

risorse hardware (periferiche accessibili dai vari computer

che formano la rete), che le risorse software (programmi

applicativi e file archiviati nelle memorie di massa delle

varie postazioni).

Una rete quindi aggiunge alla capacità di elaborare dati

quella di mettere in comunicazione gli utenti, consentendo

tra loro lo scambio dei dati.

Elementi fondamentali per comunicare

- Il MEZZO TRASMISSIVO rappresenta il livello fisico

utilizzato per trasmettere l'informazione. In base alla

tipologia di mezzo utilizzato distinguiamo:- Reti Wired: utilizzano cavi fisici

· Reti Wireless: utilizza onde radio a bassa

potenza

Segnale digitale

Segnale analogico

Segnale digitale

0 1 0 11 0 1

000

1

1

O

1

0 1

00

111

0 1

Ciao!

Ciao!

Il modem modula

il segnale

convertendo gli

impulsi digitali in

un'onda analogica.

Il modem demodula

i segnali convertendo

la forma d'onda nella

sua rappresentazione

digital.

- Il PROTOCOLLO è un insieme di regole ben precise che definiscono in modo

dettagliato le modalità con cui avviene la comunicazione. Entrambe gli

interlocutori, per comunicare, devono conoscere il protocollo utilizzato. - Il SERVIZIO è il motivo per cui si instaura una comunicazione. Ad esempio per

consultare un sito web, salvare un file in rete (File Service) o stampare un

documento su una stampante condivisa (Printer Service)

Paola Piergrossi

Le reti di computer - Modulo 1 | 3TIPOLOGIE DI RETE:

In generale una rete informatica si può estendere entro pochi metri fino a raggiungere

dimensioni planetarie. La rete informatica assume denominazioni diverse in base alla

sua estensione: PAN, LAN, MAN e WAN

WAN

Wide Area Network

Reti geografiche

-

=

E

MAN

it

Metropolitan

Area Network

Reti metropolitane

LAN

Local Area Network

Reti locali

Paola Piergrossi

Le reti di computer - Modulo 1 | 4PAN: (Personal Area Network): si tratta di una rete che si sviluppa intorno all'utilizzatore

con una estensione di pochi metri.

E' la tipica rete usata per collegare le periferiche ed altri dispositivi (es. macchina

fotografica digitale, cellulare, etc.) al Computer. Per stabilire la connessione basta

portare i dispositivi che si vuole collegare nel corto raggio di copertura di una rete

PAN.

Gli standard di connessione utilizzati sono:

· IrDA (Infrared Data Association - obsoleto): è basato sull'utilizzo di raggi

infrarossi diretti, con portata massima di circa un metro ed una velocità di

trasmissione dati di massima 4 Mbps. La necessità di sistemare i terminali a

distanza visiva ne ha limitato notevolmente gli ambiti applicativi.

. Bluetooth (IEEE 802.15) rappresenta uno degli standard più utilizzati per questa

tipologia di rete. La sua specifica utilizza frequenze di 2,4GHZ con una portata

massima di circa 15 metri ed una velocità di trasferimento dati fino a 2 Mbps.

Con questo standard si può costituire una rete con configurazione di tipo

master-slave, in cui il primo dispositivo attivo diviene il master, consentendo agli

altri slave di comunicare tra di loro

LAN: (Local Area Network) è

costituita da un insieme di

nodi situati solitamente

all'interno di uno stesso

edificio o al massimo in edifici

adiacenti relativi alla stessa

azienda.

Paola Piergrossi

Le reti di computer - Modulo 1 | 50000

10

UNIVERSITY

B

B

B

MAN: (Metropolitan

Area Network) dette

anche reti

metropolitane si

sviluppano a livello

cittadino.

WAN: (Wide Area

Network) sono reti

geografiche ad elevata

estensione che

consentono di far

comunicare computer

anche ad grandissime

distanze. Internet è la

WAN per eccellenza

0000

0000

100

100

0000

1000 000 8 000 000000

0000 00

-

-

-

----

-

-

-

-

0000

UNIVERSIT

UNIVERSITY

0000 000 8 000 0000

COOD

000

00 0000

Topologie fisiche di rete

La disposizione fisica, cioè la configurazione spaziale di una rete è detta topologia fisica.

Si distinguono le seguenti topologie :

Rete a bus

E' il metodo più semplice per connettere in rete dei

computer. Consiste di un singolo cavo (chiamato dorsale o

backbone) che connette in modo lineare tutti i computer. E'

la topologia utilizzata dalla rete ETHERNET. Quella a bus è

una tipologia di rete passiva: i nodi ascoltano i dati trasmessi

sulla rete, ma non intervengono nello spostamento dei dati

da un computer a quello successivo. Se la backbone si

interrompe l'intera rete smette di funzionare.

Network Bus

Workstation

Server

(c)

Workstation

Server

(b)

Rete ad anello

I computer sono connessi tramite un unico cavo

circolare. I segnali sono inviati lungo il circuito

chiuso passando attraverso ciascun computer che

funge da ripetitore (poiché ritrasmette il segnale

potenziato al computer successivo). E' la topologia

utilizzata dalla rete TOKEN RING e FDDI.

Paola Piergrossi

Le reti di computer - Modulo 1 | 7

Rete a stella

Tutte i pc (workstations) sono connessi ad un punto

centrale chiamato HUB.

Se la connessione tra un computer e l'Hub si

interrompe per via di un problema sul cavo, solo quel

computer verrà isolato dalla rete; tutti gli altri

continueranno ad utilizzare la rete. Invece se il

problema è sull'Hub allora saranno interrotte tutte le

attività di rete. Questa topologia presenta i seguenti

vantaggi:

Workstation

· l'espandibilità (basta collegare un altro Hub all'Hub iniziale),

· controllo centralizzato del traffico sulla rete tramite led luminosi che permettono la

diagnostica di ogni ramo della rete.

Rete a maglia o mesh

Nella rete Mesh ogni nodo è capace di dialogare con gli altri tramite collegamenti diretti o

attraverso altri nodi. In origine nelle reti Mesh ogni nodo era connesso fisicamente con

ogni altro nodo (full mesh), adesso un nodo è connesso solamente ad un sottoinsieme dei

nodi detto cluster.

In una rete Mesh ogni nodo oltre a svolgere il classico ruolo di host, svolge anche le

funzionalità di routing, effettuando le operazioni di forwarding dei pacchetti verso gli altri

nodi. Le reti mesh sono dunque caratterizzate dalla proprietà di essere fault tolerant.

Paola Piergrossi

Le reti di computer - Modulo 1 | 8Le reti a maglia si distinguono in:

· Magliata completamente connessa (full mesh): ogni nodo è connesso direttamente con

tutti gli altri nodi della rete mediante un ramo dedicato. Sono le reti che hanno la

maggior tolleranza ai guasti ma costi elevati poiché il numero dei canali aumenta con

legge quadratica rispetto al numero di nodi. E' applicabile solo a reti di piccole

dimensioni dove l'affidabilità è un fattore determinante. In questa tipologia esistono

molti cammini alternativi che connettono ogni coppia di nodi (ridondanza)

· Magliata parzialmente connessa (partial mesh): i nodi risultano parzialmente connessi

tra loro. La tolleranza ai guasti dipende dal numero di canali implementati. La rete

Internet si appoggia a una struttura magliata, di tipo non completamente connesso.

Se vogliamo collegare fra loro N

nodi, sono necessari (N-1) + (N-2)

+ ... + 2 + 1 2 N*(N-1)/2 link (ogni

link permette la comunicazione in

entrambe le direzioni per cui se è

presente un link tra il nodo A e il

nodo B non è necessario il

collegamento inverso tra il nodo B

e il nodo A).

Paola Piergrossi

Le reti di computer - Modulo 1 | 9

Topologie logiche di rete

La topologia logica, in contrapposizione con quella fisica, rappresenta il modo in cui i dati

transitano nelle linee di comunicazione. Le topologie logiche più diffuse sono Ethernet,

Token Ring e FDDI.

Ethernet (IEEE 802.3)

Conosciuto con il nome di norma IEEE 802.3 è lo standard di trasmissione dati più diffuso

per rete locale. E' stata sviluppata dalla Xerox negli anni '70 (1976). Usa la topologia

lineare ed una modalità di trasmissione broadcast. I dati sono inviati a tutti i computer

(broadcast) come segnali elettronici che vengono accettati solo dal computer

destinatario, il cui indirizzo fisico è contenuto nel segnale. Poiché un solo computer alla

volta può inviare i dati segue che: maggiore è il numero di computer connessi, maggiore è

il tempo di attesa per i singoli nodi (le prestazioni dell'intera rete diventano scadenti!).

Paola Piergrossi

Le reti di computer - Modulo 1 | 10

CSMA/CD

CARRIER

SENSE

MULTIPLE

ACCESS

COLLISION

DETECTION

CSMA/CD

Tutti i computer di una rete Ethernet sono

collegati alla stessa linea di trasmissione. La

comunicazione avviene mediante un

protocollo detto CSMA/CD (Carrier Sense

Multiple Access with Collision Detect).

L'acronimo CSMA/CD indica:

· Carrier Sense (CS): ogni stazione "ascolta" il bus e trasmette quando questo è libero;

. Multiple Access (MA): è possibile che due stazioni, trovando il mezzo trasmissivo libero,

decidano di trasmettere nello stesso momento. Questo succede a causa del ritardo

dovuto al tempo di propagazione del segnale sul bus per cui può capitare che un nodo,

trovando il canale libero, inizi la trasmissione anche se un altro nodo sulla rete lo sta già

facendo.

. Collision Detect (CD): per rilevare le collisioni, una stazione mentre trasmette ascolta il

segnale sul mezzo trasmissivo e lo confronta con il suo. Se sono differenti allora si è

verificata una collisione. I due terminali interrompono le comunicazioni ed aspettano per

un periodo di tempo aleatorio. La prima postazione che avrà terminato questo periodo

riprende a ritrasmettere.

Paola Piergrossi

Le reti di computer - Modulo 1 | 11

Token Ring (IEEE 802.5)

La rete Token Ring è una rete ad anello con passaggio del

testimone (token passing). All'interno di questa rete solo un

calcolatore alla volta può trasmettere: quello in possesso di

un particolare messaggio detto token (gettone). Ogni

calcolatore è collegato ad altri due. L'insieme delle

connessioni tra i calcolatori forma un anello.

Quando un computer deve trasmettere attende il passaggio

del token. Se questo risulta libero il calcolatore che deve

trasmettere modifica il token inserendo il contenuto del

messaggio, l'indirizzo del destinatario e quello del mittente.

Il token modificato prosegue di nodo in nodo fino a a

raggiungere il destinatario.

TOKEN

Il destinatario, quando riceve, setta un bit nell'header del pacchetto per confermare

l'avvenuta consegna e lo inoltra al nodo successivo. Il passaggio del token continua

fino al mittente, il quale riscontrata l'avvenuta ricezione, crea un nuovo token pulito

che viene reimmesso nella rete.

Paola Piergrossi

Le reti di computer - Modulo 1 | 12